Соединение и крепление цементно-стружечных плит.

Соединение и крепление цементно-стружечных плитСоединение и крепление цементно-стружечных плит.

ЦСП можно крепить к несущим конструкциям с помощью шурупов и специальных гвоздей. Все виды соединительных элементов должны обладать антикоррозийной поверхностью.

Внимание! Перед установкой ЦСП необходимо убедиться в вертикальности и горизонтальности расположении элементов каркаса. Элементы каркаса должны находиться в одной плоскости.

| ПРАВИЛЬНО | НЕПРАВИЛЬНО | |

Соединение с помощью металлических скобок

При серийном производстве строительных элементов с использованием ЦСП, рекомендуется их крепление к конструкции с помощью металлических скобок, применяя для этих целей пневматическое оборудование с регулируемым давлением воздуха и силой вдавливания скобок.

Для крепления согласно данной технологии могут использоваться ЦСП толщиной 12мм, а в случаях, когда крепление поводится только по граням (периметру) плиты, толщина плиты должна быть 16мм. Скобки следует крепить под углом 45° к грани, в линию, параллельно ей (грани).

Внимание! Крепление цементно-стружечных плит с помощью металлических скобок возможно только к вертикальным конструкциям и не применяется в горизонтальных и наклонных конструкциях.

Соединение с помощью гвоздей

Для крепления плит необходимо использовать винтовые оцинкованные гвозди от Ø 2,5 мм. Размер гвоздей выбирается из условия, чтобы длина защемленной части была не менее двух толщин листа ЦСП и не менее 10 диаметров гвоздя.

Для обеспечения технологически правильного крепления ЦСП, необходимым требованием является cоблюдение шага между крепежными элементами и расстояний между ними и краями плит.

Минимальный размер гвоздей и шурупов в зависимости от толщины ЦСП и диаметра нагеля. |

|||||

| Диаметр, мм. | Толщина ЦСП, мм | ||||

| 10 | 12 | 16 | 24 | 36 | |

| 2,5 | 35 | 40 | 50 | ||

| 3 | 40 | 45 | 50 | ||

| 3,5 | 45 | 50 | 55 | 75 | |

| 4 | 60 | 75 | 110 | ||

| 4,5 | 65 | 75 | |||

| 5 | 70 | 75 | 110 | ||

| 5,5 | 80 | 110 | |||

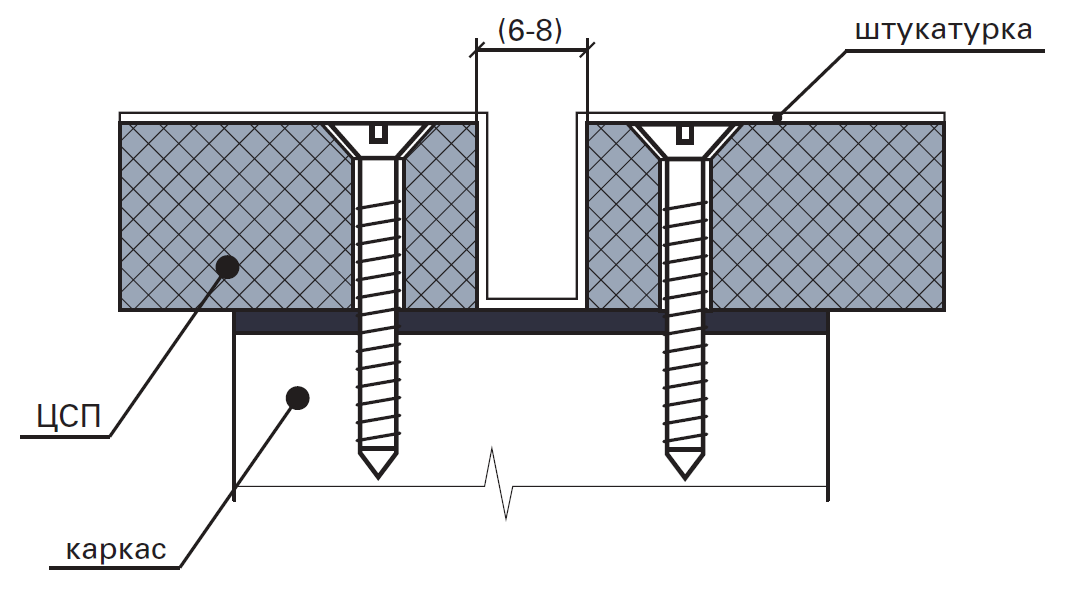

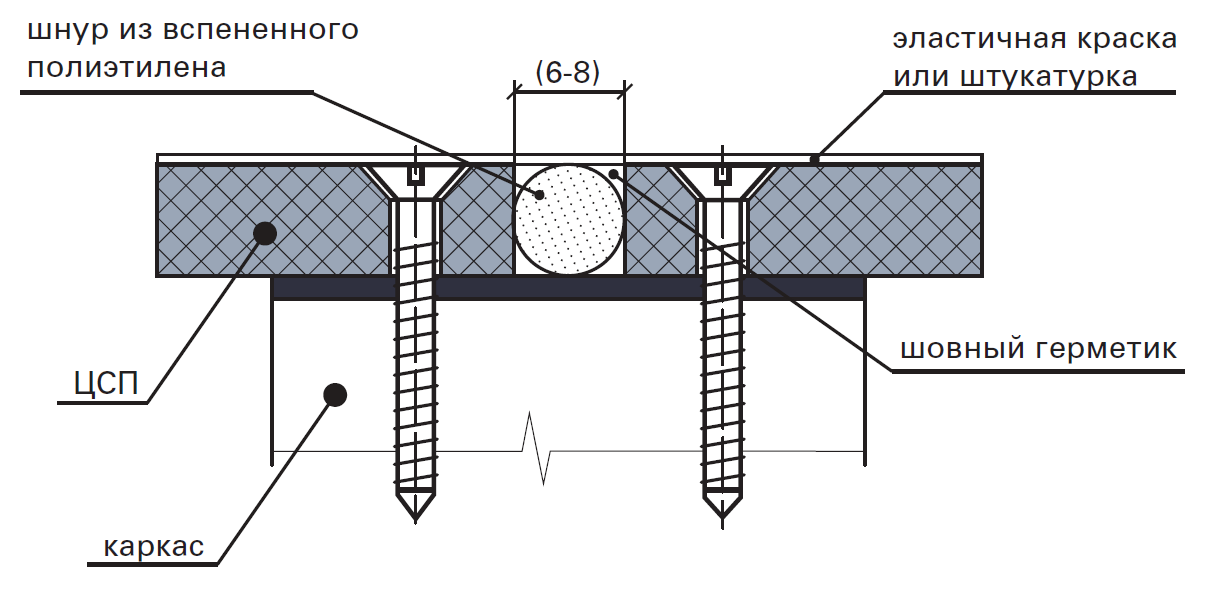

Соединение с помощью шурупов

Отверстия для шурупов рекомендуется просверлить предварительно, с углублениями для их головок диаметром в 1,2 раза больше, чем диаметр шурупа. Для крепления плит без предварительного сверления отверстий можно применять только шурупы-саморезы, с упроченным острием и потайной головкой, снабженной лезвиями для образования углубления под ее размеры.

Для крепления плит без предварительного сверления отверстий можно применять только шурупы-саморезы, с упроченным острием и потайной головкой, снабженной лезвиями для образования углубления под ее размеры.

Для крепления плит к конструкции возможно использование шурупов, предназначенных для гипсокартонных плит. Размер шурупов выбирается из условия, чтобы длина защемленной части была не менее двух толщин листа ЦСП и не менее 10 диаметров шурупа. Для профессионального крепления рекомендуется применение шурупо-вертов с пневматическим или электроприводом.

|

Толщина плиты (мм) |

А (мм) |

В (мм) |

С (мм) |

Расход шурупов | |

| 2600 | 3200 | ||||

| 10,12 | 200 | 400 | 20 | 77 | 95 |

| 16 | 300 | 600 | 25 | 37 | 48 |

| 24 | 400 | 800 | 25 | 21 | 32 |

| 36 | 600 | 1200 | 40 | ||

ПРИМЕРЫ крепления ЦСП к несущему каркасу

для листов стандартных размеров 3200х1250мм,

ПРИМЕРЫ крепления ЦСП к несущему каркасу

для листов стандартных размеров 2700х1250мм

Саморезы по металлу HF для ЦСП и фанеры

Стальные саморезы HF по металлу со сверлом и специальной потайной головкой с зенкующими элементами в основном используются для крепления фанеры и цементно-стружечной плиты к металлическим профилям и конструкциям толщиной до 2 мм. Такой сверлоконечный шуруп также применяют для монтажа навесных фасадов из фиброцементных плит, плит ГВЛ, при выполнении любых работ с ЦСП – монтаже напольных и кровельных конструкций, облицовке фасадов и стен плитами и сэндвич-панелями на их основе.

Такой сверлоконечный шуруп также применяют для монтажа навесных фасадов из фиброцементных плит, плит ГВЛ, при выполнении любых работ с ЦСП – монтаже напольных и кровельных конструкций, облицовке фасадов и стен плитами и сэндвич-панелями на их основе.

Саморезы изготовлены из прочной конструкционной стали с защитным антикоррозийным покрытием RUSPERT TYPE II, которое наносится по высококлассной технологии обработки металлических поверхностей. Покрытие состоит из трех слоев: металлического цинкового слоя – оцинковки, высококлассной антикоррозийной химической конверсионной пленки и термообработанного керамического слоя. Благодаря такой защите продукт становится более износоустойчивым и жаростойким, способен эффективно противостоять воздействию газов, атмосферных условий, морской или пресной воды и прочих факторов окружающей среды, способствующих развитию коррозии, а также приобретает эстетичный внешний вид.

В конструктив самонарезающего винта HF входит сверловидный наконечник со специальными крыльями. Бур позволяет избежать необходимости предварительного рассверливания отверстия в металле толщиной до 2 мм. Крепежный элемент самостоятельно высверливает необходимое отверстие под свой диаметр и надежно закрепляется в материале. Крылья между резьбой и наконечником позволяют уменьшить усилия при сверлении металлопрофиля за счет рассверливания ЦСП и отламываются при контакте с металлом. Полная резьба с мелким шагом самосверлящего шурупа обеспечивает крепкое сцепление материалов между собой. Длина метиза оптимальна для крепления к металлоконструкциям ЦСП-панелей или фанеры толщиной до 23 мм. Шуруп оснащен потайной головкой, которая имеет специальную конусную форму с зенкующими элементами, препятствующими его самопроизвольному выкручиванию. Эта конструктивная особенность позволяет монтировать саморез заподлицо к поверхности скрепляемого материала, исключая риск его деформации, с возможностью быстрого перехода к финишной отделке. В головке метиза выполнен глубокий и точный TORX-шлиц под биту T25, позволяющий избежать срывов биты при завинчивании, и ускоряющий процесс монтажа.

Бур позволяет избежать необходимости предварительного рассверливания отверстия в металле толщиной до 2 мм. Крепежный элемент самостоятельно высверливает необходимое отверстие под свой диаметр и надежно закрепляется в материале. Крылья между резьбой и наконечником позволяют уменьшить усилия при сверлении металлопрофиля за счет рассверливания ЦСП и отламываются при контакте с металлом. Полная резьба с мелким шагом самосверлящего шурупа обеспечивает крепкое сцепление материалов между собой. Длина метиза оптимальна для крепления к металлоконструкциям ЦСП-панелей или фанеры толщиной до 23 мм. Шуруп оснащен потайной головкой, которая имеет специальную конусную форму с зенкующими элементами, препятствующими его самопроизвольному выкручиванию. Эта конструктивная особенность позволяет монтировать саморез заподлицо к поверхности скрепляемого материала, исключая риск его деформации, с возможностью быстрого перехода к финишной отделке. В головке метиза выполнен глубокий и точный TORX-шлиц под биту T25, позволяющий избежать срывов биты при завинчивании, и ускоряющий процесс монтажа.

Выбор строительного крепежа – это очень серьёзное и ответственное дело, от этого зависит качество и долговечность строения или конструкции.

Если у вас возникли вопросы по наличию товара, вы хотите рассчитать стоимость и купить стальные сверлоконечные саморезы по металлу Harpoon для ЦСП и фанеры HF оптом или в розницу, вы всегда можете обратиться к нам в наш офис в г. Владивосток по адресу: ул. Бородинская, д. 28, стр. 3.

Наши специалисты подберут для вас оптимальный крепеж, ручной инструмент и оснастку, а также помогут с расчётом и отправкой заказа в любую точку Дальнего Востока России.

| Артикул | Размер, мм | Толщина сверления, мм | Толщина скрепляемых материалов h, мм | |

|---|---|---|---|---|

| 121301142032 | 4,2×32 | 1,0-2,0 | 15 | |

| 121301142041 | 4,2×41 | 1,0-2,0 | 25 | |

CSP&colon.

фреймы-предки – HTTP | MDN

фреймы-предки – HTTP | MDN Директива HTTP Content-Security-Policy (CSP) frame-ancestors указывает действительных родителей, которые могут встраивать страницу, используя ,